Об установке Windows Server 2008 R2 и Windows 7 с флешки написано много статей. Не думаю, что стоит рассказывать в подробностях, что установка с USB-накопителей происходит намного быстрее, чем с DVD-диска или о том, что это фактически единственный способ установки ОС на нетбук, в котором нет CD/DVD привода.

О необходимых манипуляциях для подготовки загрузочного накопителя подробно рассказывается здесь или здесь. Эти способы хорошо зарекомендовали себя, но имеют ряд недостатков: требуется вручную выполнить много действий с командной строкой, а сам процесс желательно производить из-под Windows Vista/Windows Server 2008 или выше.

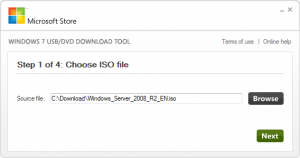

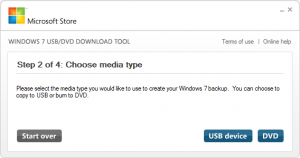

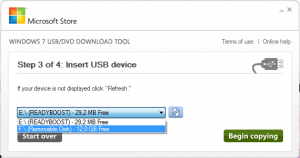

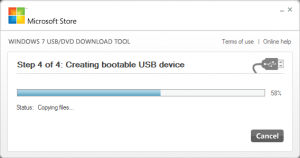

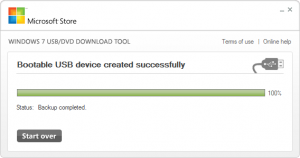

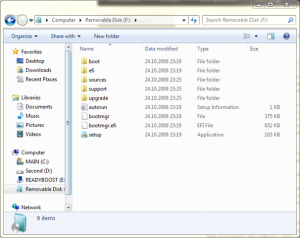

Теперь появился более простой способ создания загрузочного носителя, причем этот способ работает в любых 32-х и 64-ти битных ОС. Скачиваем утилиту Windows 7 USB/DVD Download Tool (зеркало) Windows 7 USB/DVD Download tool, устанавливаем ее и запускаем. Выбираем ISO образ и устройство, куда нужно копировать данные:

Update: Microsoft восстановил страницу загрузки утилиты.